La reciente revelación de que los datos personales de más de 5 millones de usuarios de Chivo Wallet, el monedero oficial de Bitcoin en El Salvador, se encuentran expuestos en la Dark Web ha generado gran preocupación y preguntas sobre la seguridad y la privacidad en el mundo digital.

Según informes recientes, esta filtración de datos incluye información sensible como nombres completos, documentos de identidad, fechas de nacimiento, direcciones e incluso imágenes personales de los usuarios. Estos datos, utilizados para el registro en el monedero estatal, se habrían estado comercializando en foros de la Dark Web desde agosto del año pasado, y ahora están disponibles de forma gratuita, aumentando el riesgo de estafas y otros delitos.

La investigación sugiere que esta brecha de seguridad podría estar relacionada con una copia de seguridad en la nube perteneciente a Alejandro Muyshondt, un antiguo asesor de seguridad para el gobierno de El Salvador. Muyshondt, quien ha estado involucrado en otros escándalos políticos, fue arrestado en agosto por presuntamente colaborar en la evasión de la justicia del expresidente Mauricio Funes.

A pesar de los esfuerzos del gobierno para promover la adopción de Bitcoin a través de Chivo Wallet, este incidente plantea serias dudas sobre la seguridad y confiabilidad del monedero. Aunque se aseguró a los usuarios que no era necesario operar exclusivamente a través de Chivo para utilizar Bitcoin en el país, el monedero estatal era un componente clave en los esfuerzos de promoción, ofreciendo un bono de USD $30 en fondos Bitcoin como incentivo inicial.

Este incidente también resalta la importancia de la seguridad cibernética y la protección de datos en un mundo cada vez más digitalizado. La falta de medidas adecuadas de seguridad y la exposición de información personal pueden tener graves consecuencias para los individuos afectados, así como para la confianza en las plataformas y servicios en línea.

Aunque Chivo Wallet ha experimentado problemas operativos en el pasado, como errores en los registros y transacciones, esta filtración masiva de datos representa un nuevo desafío para el gobierno de El Salvador y su iniciativa de adopción de Bitcoin. Es fundamental que se tomen medidas inmediatas para abordar esta brecha de seguridad, proteger la privacidad de los usuarios y restaurar la confianza en el monedero y en la infraestructura digital del país.

Al ser la adopción de Bitcoin una medida controvertida y con implicaciones significativas para la economía y la política de El Salvador, la seguridad y la protección de datos son aspectos cruciales que deben abordarse con seriedad y urgencia para evitar daños mayores y proteger los intereses de los ciudadanos.

También vale la pena señalar las reacciones en las redes sociales ante esta situación. Usuarios de Twitter, como el blogger especializado en temas Blockchain, David Gerard, han compartido sus opiniones y preocupaciones. Gerard revisó los datos y confirmó que coinciden con los requisitos solicitados por Chivo Wallet a los usuarios para abrir el registro correspondiente. Esto destaca la necesidad de una mayor transparencia y responsabilidad por parte de las autoridades involucradas en la protección de los datos personales de los ciudadanos.

El incidente de los datos expuestos de Chivo Wallet es un recordatorio alarmante de los riesgos asociados con la digitalización de la información personal y la importancia crítica de la seguridad cibernética en la era moderna. Requiere una respuesta inmediata y exhaustiva por parte de las autoridades pertinentes para mitigar los daños y restaurar la confianza en la seguridad de las plataformas digitales en El Salvador. Y sobre todo, es un permanente recordatorio de que el Bitcoin tiene una máxima respecto a la propiedad privada: not your keys, not your money. Ello significa que sólo teniendo las llaves bajo la propia custodia es la única forma de ser propietario y responsable de la tenencia de Bitcoin. Por ello, es un contrasentido que esté el gobierno atrás de Chivo Wallet; la idea de BTC surgió como una alternativa al middle man, es decir al intermediador financiero y más aún, resistente a la censura, que se refiere a la libertad de realizar transacciones, la protección contra la confiscación y la inmutabilidad de las transacciones.

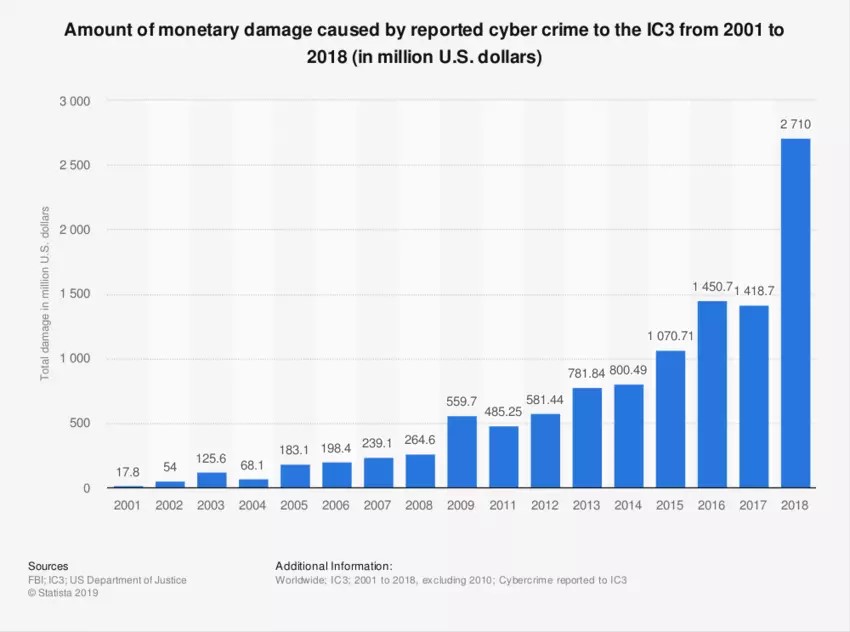

Incluso antes de la pandemia, el cibercrimen se había convertido en una amenaza creciente. Imagen: Statista

Incluso antes de la pandemia, el cibercrimen se había convertido en una amenaza creciente. Imagen: Statista