La actual pandemia ha impulsado a las empresas a repensar sus necesidades de transformación digital, implementación tecnológica y la adaptación de sus procesos de negocios. Ante este nuevo panorama, la protección de los datos se ha vuelto cada vez más esencial para las organizaciones de todos los tamaños y segmentos.

Sin duda la actual situación que ha generado la pandemia dio como resultado que, ante la urgente necesidad de implementar el trabajo remoto, la prioridad de todas las empresas fue permitir el acceso a los colaboradores a sus sistemas, y en oportunidades sin considerar aspectos fundamentales de seguridad informática.

Así fue como algunos accesos remotos no tenían la encriptación y tampoco la autenticación segura, por lo que resultaba fácil descubrir las credenciales de los funcionarios y así, acceder a los sistemas de las compañías. De hecho, muchas empresas poco se preocuparon por esos riesgos para no perder la continuidad operativa. Y en un hecho absolutamente fuera de control, en muchos hogares, con muchos niños en escolaridad virtual y pocos dispositivos, se han compartido laptops, pcs, etc, entre padres trabajando también en forma remota e hijos, con datos “regalados” por los niños en el hogar que han podido comprometer la seguridad de empresas sin que se hayan podido percatar de ello..

Respecto a la banca, hay un incremento en los fraudes a usuarios de la banca y empresas en general, se han incrementado más intentos de fraude o robo de información, a través de medios electrónicos, principalmente correos o llamadas telefónicas.

Las instituciones han intensificado el envío de mensajes preventivos a sus clientes. Sin embargo, no ha sido suficiente; es imperativo y urgente que se establezcan acciones adicionales y específicas para el resguardo y el fomento de cultura de seguridad informática para la protección de los clientes; se requiere que el personal responsable de la ciberseguridad en las instituciones, corporaciones y autoridades financieras cuente con habilidades técnicas, estratégicas y gerenciales para identificar y responder a las amenazas que se presentan hoy en día.

A nivel bancario, dichas medidas son de vital importancia para las instituciones del país debido a que es indispensable que los sistemas de pago operen a cualquier hora y en cualquier lugar bajo cualquier circunstancia, sobre todo en un estado de incertidumbre como el actual.

Dada la funcionalidad de las empresas que proveen servicios tecnológicos, como los de cómputo en la nube, así como la escala operativa que algunas llegan a tener, una disrupción o suspensión en la prestación de sus servicios puede tener implicaciones relevantes para la continuidad operativa de las entidades financieras que recurren a estas empresas para prestar sus servicios financieros básicos, e incluso para la estabilidad del sistema financiero.

La observancia de medidas básicas de ciberseguridad y una mejor preparación de los bancos para operar con esquemas de contingencia cuando un ataque los obligue a eso es fundamental y aún cuando parezca redundante decirlo, este año han habido bancos importantísimos en Latinoamérica (en Chile y Costa Rica, por ejemplo) cuya seguridad ha sido seriamente comprometida.

Si los sistemas financieros deben extremar la seguridad, en las corporaciones en general, se debe destacar una mayor exposición aún a riesgos en la operación de las mismas por el incremento en las conexiones remotas que se requieren en el uso de esquemas de trabajo a distancia durante y post pandemia.

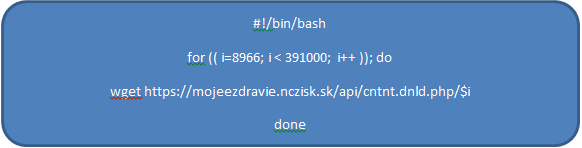

Sin embargo, tras casi 7 meses de cuarentena, se siguen observando las vulnerabilidades dejadas en el camino y los accesos remotos seguros de extremo a extremo son escasos de comprobar a estos momentos.

Pero más allá de ello, no solo se trata de implementar soluciones o programas específicos, es más que una sola solución para un caso puntual descubierto en un simple test de penetración. Se trata de contar con una política y plan de seguridad que le permita a la empresa no tener vulnerabilidades ni brechas en la continuidad del tiempo. Esta nueva modalidad de trabajo no tiene retorno y se quedará para siempre. Tener esa visión es esencial para la evolución de los negocios y para la salud de las organizaciones es crítica. Se trata de mantener y proteger la data, cuando especialmente es data sensible que le pertenece a terceros. Las preocupaciones sobre el rastreo de contactos y otras invasiones gubernamentales de la privacidad personal conducirán a un nuevo deseo por parte del público de formas de identificar a las organizaciones con las que se conectan en línea, y de mejores garantías de la seguridad de los dispositivos conectados en su vida cotidiana, incluidos los automóviles conectados, hogares, edificios, sitios web, correos electrónicos, etc. Hay que recordar que en Panama, desde Marzo del 2021, entrará en vigencia la ley de protección de datos que hará responsables a todas las compañías por su preservación y custodia.

También es imperativo para las empresas contar con profesionales preparados para afrontar los desafíos que se plantean ante el nuevo panorama de seguridad. Deben estar capacitados en nuevas tecnologías, orientados a la arquitectura, aplicaciones seguras y también a servicios de seguridad.

Con toda la incertidumbre que se presentó en el 2020, nadie sabe con certeza qué pasará. Sin embargo, los usuarios pueden estar razonablemente seguros acerca de nuevas predicciones basadas en los cambios en la seguridad de la información que probablemente influirán en el año 2021.

Según el Verizon’s Data Breach Investigations Report for 2020, la ingeniería social es uno de los principales vectores de ataque para los piratas informáticos y se espera que sean cada vez más complejos y se aprovechen los eventos actuales a niveles sin precedentes: con el desempleo en su nivel más alto, se verá un aumento de la actividad maliciosa aún mayor en 2021, ya que los programas de subsidios y desempleo de los gobiernos centrados en la pandemia, han ampliado el alcance para recibir beneficios y los métodos de seguridad no han podido mantenerse al día debido a la celeridad con que han debido implementarlo. Esto solo hará que este sea un canal muy interesante para los estafadores. Los atacantes aprovecharán en gran medida las pruebas de COVID-19. Los estafadores utilizarán la ingeniería social para engañar a los usuarios y gobiernos o autoridades para producir pruebas engañosas o para apoderarse de la data almacenada en laboratorios y repositorios gubernamentales. Quizás también se produzcan aplicaciones que engañarán a los usuarios para que descarguen virus maliciosos en dispositivos inteligentes que los hackers pueden aprovechar para actividades criminales, desde robos a cuentas bancarias o extorsiones con data privada.

Por último, existirán muchas noticias sobre filtraciones de datos debido a vulnerabilidades de empresas que no han hecho un buen trabajo para proteger su fuerza de trabajo remota y sus sistemas. No espere que su organización esté dentro de estas malas noticias.

Si si aún no la ha hecho, solicite su revisión de vulnerabilidad y riesgo cibernético a Goethals Consulting, probablemente le sorprenderá su nivel de indefensión.