En la aplicación Moje eZdravie, hackers éticos identificamos una vulnerabilidad trivial que nos permitió obtener información personal sobre más de 390.000 pacientes a los que se les hizo la prueba de COVID-19 en Eslovaquia (para la demostración logramos obtener información personal sobre más de 130.000 pacientes, de los cuales más de 1600 COVID-19 eran positivos).

La información personal obtenida de cada paciente incluye nombre, apellidos, número de nacimiento, fecha de nacimiento, sexo, número de móvil, lugar de residencia, información sobre síntomas clínicos (neumonía, fiebre, tos, malestar, rinitis, cefalea, dolores articulares y musculares), código de muestras, la fecha de recogida exacta, el laboratorio que realizó la prueba, el médico del solicitante, el número de protocolo, la fecha de recepción y examen, los tipos de prueba y, por supuesto, su resultado.

Descripción de la vulnerabilidad

El mal uso de esta vulnerabilidad que llevó a la filtración de más de un cuarto de millón de datos personales y los resultados de las pruebas COVID-19 a ciudadanos eslovacos fue posible debido a los siguientes factores:

- Motor de búsqueda público que llama a la fuga de API (que lo indexó)

- Permitir el acceso no autorizado a las propias llamadas API, lo que permitió el acceso a información confidencial sin ninguna autenticación

- Capacidad para obtener información sobre todos los pacientes simplemente enumerando un identificador numérico

- La ausencia de mecanismos que impidan la descarga masiva de estos datos.

- Todos los datos estaban sin cifrar, es decir, en forma completamente insegura (en «texto sin formato»)

- Obtención de una base de datos de pacientes a los que se les realizó la prueba de COVID-19

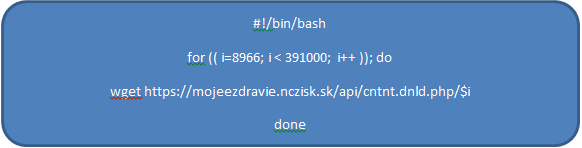

- El hacker pudo acceder a los datos de todos los pacientes sin ninguna autenticación y también sin conocimientos técnicos especiales. El script para obtener datos de todos los pacientes en formato XML es completamente trivial:

Por lo tanto, no se necesitó ningún exploit especial para obtener la base de datos completa de los pacientes evaluados.

Información de datos y posible uso indebido

Descargamos una muestra lo suficientemente grande de datos aleatorios y analizamos que éstos eran registros verdaderamente únicos

Según los identificadores numéricos, detectamos al menos 391250 registros válidos (según https://korona.gov.sk / actualmente hay 393486)

Identificamos registros completamente nuevos de pacientes evaluados (unas horas antes de que se corrigiera la vulnerabilidad)

El primer registro tenía el identificador 8966

La información filtrada, como el nombre, el apellido, el número de nacimiento, la fecha de nacimiento, el sexo, el número de teléfono móvil, el lugar de residencia o el correo electrónico, se puede utilizar de forma indebida para realizar sofisticados ataques dirigidos por ingeniería social (phishing, vishing y otros). Al utilizar otra información disponible como resultado de la prueba, información sobre la compañía de seguro médico o el nombre del laboratorio que realizó las pruebas, es posible llevar a cabo sofisticados ataques de «estafa» dirigidos.

Divulgación responsable de vulnerabilidades

Debido a que se trataba de datos muy sensibles para una gran parte de la población eslovaca, informamos de la vulnerabilidad a través del canal oficial CSIRT 13.9 a las 23:30. La vulnerabilidad se solucionó en 16.9 alrededor de las 16: 30-16: 50. Solo después de corregir esta vulnerabilidad, decidimos publicar esta vulnerabilidad.

Conclusión

Hay que pensar en:

- ¿Por qué debería publicarse información tan sensible sobre todos los pacientes con COVID-19 analizados en Internet?

- ¿Por qué no fueron anonimizados o encriptados de alguna manera?

- ¿Por qué no estaban protegidos de ninguna manera mediante autenticación?

- ¿Por qué no se destruyó la información sobre los registros de pacientes de varios meses?

- Si el estado no puede proteger la información personal de todas las personas probadas en COVID-19, ¿por qué creemos que puede proteger los datos confidenciales de ubicación que puede obtener de los operadores móviles?

Esta filtración pudo ser contenida debido al comportamiento ético de los hackers; sin embargo, ¿qué hubiera sucedido si caía en manos de inescrupulosos atacantes? en Panamá aún se discute si es necesaria una aplicación para rastreos y demás temas conexos con el Covid. La pregunta es si estaremos preparados tecnológicamente para blindar data sensible y más allá de esa respuesta, la verdadera pregunta es si realmente es necesario. Miremonos en el espejo ajeno.

Aclaramos que los hackers éticos de este caso, Nethemba, son representados en Latinoamérica por Goethals Consulting. Si desea tener una cita para conversar sobre cyberseguridad y cómo proteger su empresa, no dude en hacer su cita aquí o llame al +507 302-2862 o +507 6229 2530.

Deja una respuesta