El Departamento de Salud de Irlanda reveló este domingo un ciberataque contra el sistema de salud, en medio del temor de que se pudieran filtrar datos confidenciales de pacientes en línea. El ciberataque afectó a la mayoría de los servicios de salud del país, incluidas las pruebas de coronavirus, los servicios de atención materna, la atención del cáncer, el seguimiento de COVID-19 y las derivaciones de rutina para atención secundaria. Un ministro del gobierno lo llamó «el delito cibernético más importante en el estado irlandés».

El Departamento de Salud ha sido blanco de un ciberataque similar al de los últimos días contra el Ejecutivo de Servicios de Salud (HSE), lo que provocó el cierre de gran parte de su infraestructura de TI. Se sospecha que ambos ataques al HSE y al Departamento de Salud son del mismo grupo. El ataque tomó la forma de ransomware, que ocurre cuando los ciberdelincuentes utilizan una forma de malware para cifrar redes y luego exigen un pago a cambio de la clave de descifrado.

En respuesta, el HSE apagó inmediatamente todos sus sistemas informáticos, una medida de precaución para proteger las redes de la organización de nuevos ciberataques. Esto ha afectado inevitablemente la prestación de servicios clave en todo el país. En su última actualización, el HSE dijo que los pacientes deben esperar que las citas de los servicios ambulatorios, rayos X y servicios de laboratorio, en particular, sigan estando gravemente afectados. Los pacientes también verán retrasos en la obtención de los resultados de la prueba COVID-19, y el rastreo de contactos, aunque sigue funcionando normalmente, llevará más tiempo de lo habitual.

Las consecuencias del ciberataque de la semana pasada al HSE continúan con el director ejecutivo del Hospital Universitario de Limerick, Colette Cowan, diciendo que el personal está revisando físicamente los gráficos por todo el hospital para compensar la falta de sistemas de correo electrónico e intranet. Cowan declaró que los servicios que incluyen radiografías y resonancias magnéticas se han visto afectados. “Ahora hay una gran cantidad de personal corriendo entre los departamentos, llevando los resultados de sangre, eso es realmente limitante en lo que podemos hacer”, afirmó. «Los servicios que incluyen radiografías y resonancias magnéticas se han visto afectados. Incluso las cirugías se ven afectadas por el acceso limitado a la radiología. Tenemos que tener en cuenta todos estos riesgos y gestionarlos con cuidado».

El HSE ha confirmado ahora que los atacantes han solicitado un rescate, aunque la cantidad exacta aún no se ha aclarado. «Tras una evaluación inicial, sabemos que se trata de una variante del virus Conti que nuestros proveedores de seguridad no habían visto antes. Se ha solicitado un rescate y no se pagará de acuerdo con la política estatal», dijo el HSE.

Conti opera sobre la base de ciberataques de «doble extorsión», lo que significa que los atacantes amenazan con revelar información robada a las víctimas si se niegan a pagar el rescate. La idea es impulsar la amenaza de la exposición de datos a más víctimas de chantaje para que satisfagan las demandas de los piratas informáticos. La organización ha estado trabajando con el Centro Nacional de Seguridad Cibernética (NCSC) y expertos en ciberseguridad de terceros como McAfee para investigar el incidente.

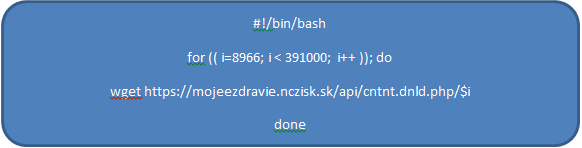

El NCSC recomendó una estrategia de remediación que implica contener el ataque aislando los sistemas que fueron pirateados, antes de limpiar, reconstruir y actualizar todos los dispositivos infectados. El HSE debe asegurarse de que el antivirus esté actualizado en todos los sistemas, antes de utilizar copias de seguridad externas para restaurar los sistemas de forma segura.

Hay 80,000 dispositivos HSE que deben revisarse antes de que puedan volver a estar en línea, dando prioridad a los sistemas clave de atención al paciente, incluidas las imágenes de diagnóstico, los sistemas de laboratorio y la oncología de radiación, y algunos sistemas que ya se han recuperado. Si bien está claro que los datos en algunos servidores se han cifrado, la organización admitió que se desconoce el alcance total del problema en este momento.

El ciberataque sigue a ataques similares a los servicios de atención médica en otras partes de Europa, incluido el Reino Unido, Finlandia y Francia, y solo unos días después de que uno de los operadores de oleoductos más grandes de los EE. UU. pagara cerca de $ 5 millones a un grupo de ransomware que tenía sistemas de claves cifrado, lo que obligó al gigante del combustible a cerrar temporalmente sus operaciones de TI y afectó enormemente al suministro del país.

Los ataques cibernéticos a los sistemas de salud han aumentado significativamente desde que comenzó la pandemia el año pasado. Group-IB, una empresa de ciberseguridad, dijo que los ataques de ransomware crecieron un 150% en 2020.

Pero los expertos en ciberseguridad dijeron que lo peor aún está por llegar para los servicios críticos de Europa. «Está empeorando y empeorando más rápido», dijo Mikko Hyppönen, director de investigación de F-Secure. Si bien no está claro qué vulnerabilidades específicas se explotaron en el caso de Irlanda, Hyppönen dijo que los sistemas de atención médica son particularmente vulnerables a tales ataques.

«La causa principal de las mayores interrupciones de los sistemas médicos es el uso de sistemas heredados. En general, existe una falta de presupuesto para reemplazar las máquinas viejas por otras nuevas. Las viejas son demasiado lentas para ejecutar nuevos sistemas operativos, por lo que siguen funcionando versiones antiguas «, agregó.

«El ciberataque al sistema de salud irlandés es otro indicio de cómo los operadores de ransomware están siempre en movimiento: mejorando, automatizando y volviéndose más efectivos para dirigirse a organizaciones cada vez más grandes», dice Paul Donegan, director nacional para Irlanda de la empresa de ciberseguridad Palo Alto Networks.

En esta línea, la UE está tratando de imponer una reforma. La Comisión Europea propuso en diciembre una actualización de sus reglas de seguridad cibernética, conocida como la directiva de Seguridad de la Red y la Información, que requeriría que muchas industrias, incluida la atención médica, refuercen sus defensas cibernéticas o enfrenten multas millonarias. Pero el proyecto de ley está a meses, si no años, de ser finalizado, incluso cuando los propios ataques se vuelven cada vez más sofisticados y audaces.

Hyppönen dijo que se necesitarán más ataques como el irlandés para que la gente responda a la amenaza. «La mayor diferencia surge cuando las empresas y organizaciones ven lo que sucede con sus propios ojos. Parece que necesitamos que ocurran desastres a nuestro alrededor para que las organizaciones hagan un cambio real», dijo.

Si aún no la ha hecho, solicite su revisión de vulnerabilidad y riesgo cibernético a Goethals Consulting, probablemente le sorprenderá su nivel de indefensión.