El aumento de los ciberataques de ransomware durante la primera mitad de 2021 aumentó 10,7 veces a nivel mundial, por encima de los niveles establecidos hace un año. Fortiguard Labs, la organización de investigación e inteligencia de amenazas del proveedor de ciberseguridad Fortinet, experimentó un aumento significativo en el volumen y la sofisticación de los ataques dirigidos a personas, organizaciones e infraestructura cada vez más crítica.

El “Informe del panorama global de amenazas” de FortiGuard Labs de la primera mitad de 2021 también detalla las principales amenazas presentadas contra las organizaciones en el mismo período. Estos incluyen detecciones de IPS, malware y botnets. Sin embargo, la creciente superficie de ciberataques de los trabajadores híbridos y los estudiantes, dentro y fuera de la red tradicional, sigue siendo un objetivo, según el informe.

Según los investigadores, se detectaron varias tendencias generales en las superficies de ciberataques que han sido desenfrenadas en años anteriores: servidores web, sistemas de administración de contenido (CMS) y dispositivos de Internet de las cosas (IoT).

En la región de América Latina, hubo más 91 mil millones de intentos de ciberataques en la primera mitad del 2021. El estudio arroja que México es el país que sufrió mayor intentos de ataque en lo que va de año, con 60,8 mil millones, seguido por Brasil (16,2 mil millones), Perú (4,7 mil millones) y Colombia (3,7 mil millones).

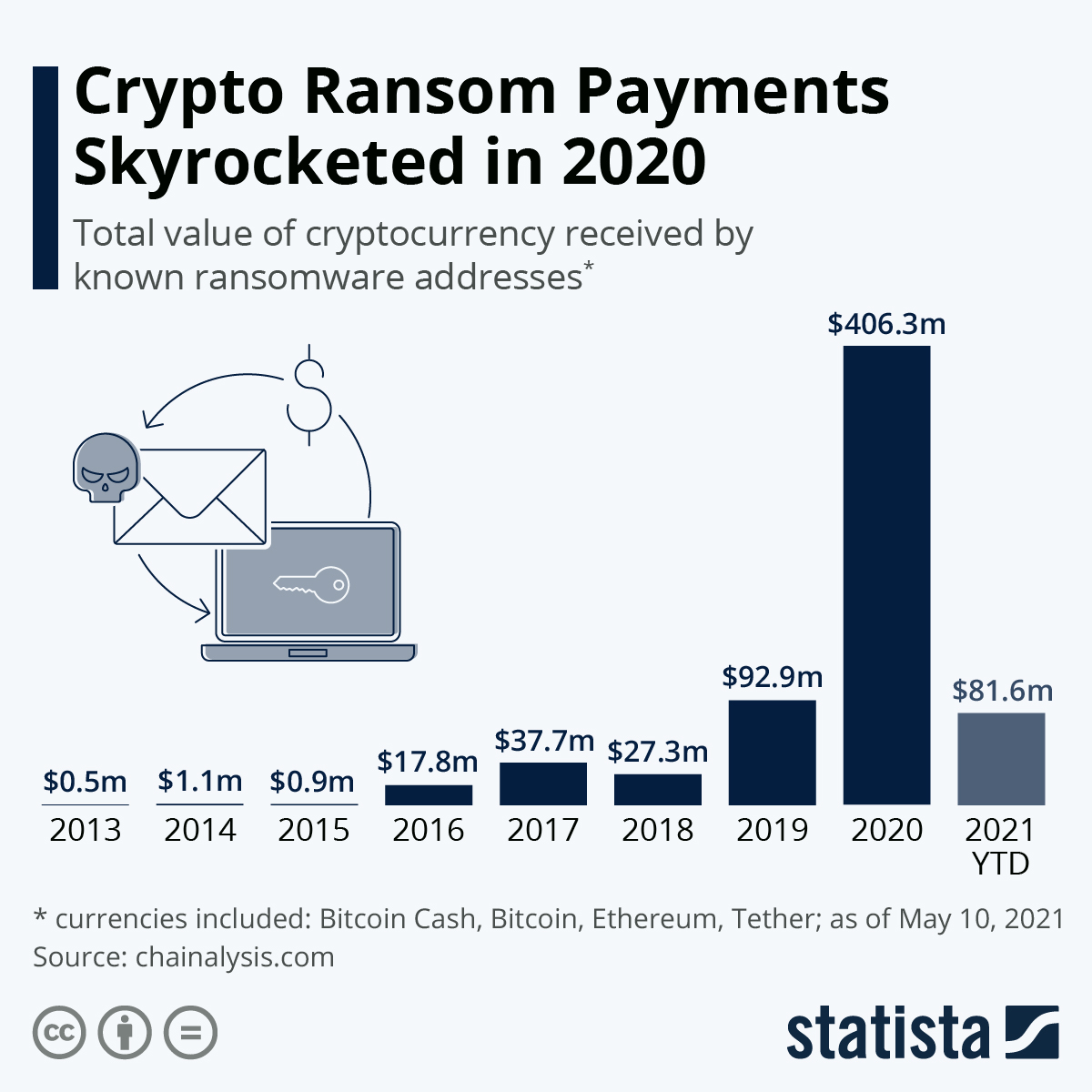

“La expansión de la superficie de ataque que brindan los modelos híbridos de trabajo y enseñanza sigue siendo una gran oportunidad para los delincuentes. Es por eso que vemos un número creciente de ataques a dispositivos IoT y a recursos vulnerables utilizados en reuniones y clases, como cámaras y micrófonos”, explica Arturo Torres, Estratega de FortiGuard para América Latina y el Caribe. “El incremento es preocupante no solo por el alto volumen de amenazas, sino también por las consecuencias que pueden tener, dando lugar a delitos sofisticados como el ransomware, que destacan tanto por la pérdida económica como por el daño a la imagen que causan a las empresas”.

A nivel mundial, las organizaciones del sector de las telecomunicaciones fueron las más atacadas, seguidas por el gobierno y los sectores automotriz y manufacturero. Fortinet también señala que ha habido una evolución en el modelo utilizado por los hackers, con el crecimiento del denominado Ransomware-as-a-Service (RaaS), donde algunos piratas informáticos se enfocan en obtener y vender acceso inicial a redes corporativas, lo que alimenta aún más el crimen cibernético.

Otro de los resultados destacados del estudio fue que una de cada cuatro organizaciones detectó intentos de malvertising durante el trimestre, es decir, el uso de publicidad online para la distribución de malware, siendo Cryxos el más relevante.

También se experimentó un crecimiento de la actividad de las botnets, que aumentó del 35% a principios de año al 51% seis meses después. Los investigadores dijeron que el aumento es “bastante inusual» para la actividad agregada de las botnets.

Por último, los dispositivos IOT (Internet de las cosas, en español) también son un objetivo latente. Mirai, la botnet más frecuentemente detectada en la región, ha seguido agregando nuevas armas cibernéticas a su arsenal, pero es probable que su dominio se deba a que los delincuentes buscan explotar los dispositivos IoT que utilizan las personas que trabajan o estudian desde casa.

“Para abordar este problema, las organizaciones deben adoptar un enfoque proactivo que incluya protección de endpoints, redes y nube en tiempo real, incluida la detección automatizada de amenazas y la respuesta con inteligencia artificial. Todo con un enfoque de Zero Trust Access (redes de confianza cero), especialmente para dispositivos IoT”, orienta Torres. “Además, la concientización continua sobre ciberseguridad para todos los empleados es fundamental para convertirlos en la primera barrera contra las estafas de ingeniería social, que pueden generar grandes problemas para las empresas”.