Los delincuentes informáticos aprovechan la pandemia de covid-19 para explotar el mayor uso de entornos virtuales

El FBI ha anticipado que a raíz de la pandemia de COVID-19, los criminales cibernéticos explotarán el mayor uso de entornos virtuales por parte de agencias gubernamentales, el sector privado, organizaciones privadas e individuos. Los sistemas informáticos y los entornos virtuales proporcionan servicios de comunicación esenciales para el teletrabajo y la educación, además de realizar negocios habituales. Los actores cibernéticos explotan vulnerabilidades en estos sistemas para robar información confidencial, apuntar a individuos y empresas que realizan transacciones financieras y participar en extorsiones.

Al 30 de marzo de 2020, el Centro de Quejas por Delitos en Internet (IC3) del FBI había recibido y revisado más de 1,200 quejas relacionadas con estafas basadas en el COVID-19. En las últimas semanas, los hackers oscuros se han involucrado en campañas de phishing contra los socorristas, lanzaron ataques DDoS contra agencias gubernamentales, desplegaron ransomware en instalaciones médicas y crearon sitios web falsos COVID-19 que descargan silenciosamente malware a los dispositivos de las víctimas. Con base en las tendencias recientes, el FBI evalúa que estos mismos grupos se enfocarán en empresas e individuos que trabajan desde casa a través de vulnerabilidades de software de teletrabajo, plataformas de tecnología educativa y nuevos esquemas de Compromiso de correo electrónico comercial (Business Email Compromise, BEC).

Vulnerabilidades del teletrabajo

El FBI le recomienda que considere cuidadosamente las aplicaciones que usted o su organización utilizan para las aplicaciones de teletrabajo, incluido el software de videoconferencia y los sistemas de llamadas de conferencia de voz sobre Protocolo de Internet (VOIP). El software de teletrabajo comprende una variedad de herramientas que permiten a los usuarios acceder de forma remota a aplicaciones, recursos y archivos compartidos de la organización. La pandemia de COVID-19 ha provocado un aumento de las empresas que trabajan a distancia para comunicarse y compartir información a través de Internet. Con este conocimiento, los ciber actores maliciosos están buscando formas de explotar las vulnerabilidades del software de teletrabajo para obtener información confidencial, espiar llamadas de conferencia o reuniones virtuales, o realizar otras actividades maliciosas. Si bien el software de teletrabajo brinda a las personas, empresas e instituciones académicas un mecanismo para trabajar de forma remota, los usuarios deben considerar los riesgos asociados con ellos y aplicar las mejores prácticas cibernéticas para proteger la información crítica, salvaguardar la privacidad del usuario y evitar las escuchas. Los ciber actores pueden usar cualquiera de los siguientes medios para explotar las aplicaciones de teletrabajo:

Software de fuentes no confiables

Los ciberdelincuentes maliciosos pueden utilizar un software de teletrabajo de aspecto legítimo, que se puede ofrecer de forma gratuita o a un precio reducido, para obtener acceso a datos confidenciales o para espiar conversaciones.

Los ciber actores también pueden usar enlaces de phishing o aplicaciones móviles maliciosas que parecen provenir de proveedores legítimos de software de teletrabajo.

Herramientas de comunicación

Los actores cibernéticos malintencionados pueden apuntar a herramientas de comunicación (teléfonos VOIP, equipos de videoconferencia y sistemas de comunicaciones basados en la nube) para sobrecargar los servicios y desconectarlos, o escuchar las llamadas en conferencia.

Los actores cibernéticos también han utilizado el secuestro de videoconferencia (VTC) para interrumpir las conferencias mediante la inserción de imágenes pornográficas, imágenes de odio o lenguaje amenazante.

Acceso a escritorio remoto

Algunos programas de teletrabajo permiten compartir el escritorio de forma remota, lo cual es beneficioso para la colaboración y las presentaciones; sin embargo, los actores cibernéticos maliciosos históricamente han comprometido las aplicaciones de escritorio remotas y pueden usar sistemas comprometidos para pasar a otras aplicaciones compartidas.

Cadena de suministro

A medida que las organizaciones buscan obtener equipos, como computadoras portátiles, para permitir el teletrabajo, algunas han recurrido al alquiler de computadoras portátiles de fuentes extranjeras. El equipo utilizado previamente y desinfectado de forma incorrecta puede contener malware preinstalado.

Servicios de tecnología educativa y plataformas

La rápida incorporación actual de la tecnología educativa (edtech) y el aprendizaje en línea podría tener implicaciones de privacidad y seguridad si la actividad en línea de los estudiantes no se controla de cerca. Por ejemplo, a fines de 2017, los actores cibernéticos explotaron los sistemas de tecnología de la información (TI) escolar al piratear los servidores de varios distritos escolares en todo Estados Unidos. Accedieron a información de contacto de los estudiantes, planes educativos, tareas, registros médicos e informes de consejeros, y luego usaron esa información para contactar, extorsionar y amenazar a los estudiantes con violencia física y la divulgación de su información personal. Los actores enviaron mensajes de texto a los padres y las fuerzas del orden locales, publicaron información privada de los estudiantes, publicaron información de identificación personal del estudiante en las redes sociales y declararon cómo la divulgación de dicha información podría ayudar a los depredadores infantiles a identificar nuevos objetivos. Con el Covid presionando ahora mismo, no extrañaría que tal ataque o peor aún pudiera volver a suceder en cualquier sistema escolar del mundo.

Además, los padres y los cuidadores deben estar al tanto de las nuevas tecnologías que se ofrecen a los niños que aún no tienen una base para la seguridad en línea. Es posible que los niños no reconozcan los peligros de visitar sitios web desconocidos o comunicarse con extraños en línea.

Compromiso de correo electrónico comercial (BEC)

BEC es una estafa que se dirige tanto a individuos como a empresas que tienen la capacidad de enviar transferencias electrónicas, cheques y transferencias automáticas de compensación (ACH). En un esquema BEC típico, la víctima recibe un correo electrónico que supuestamente proviene de una compañía con la que la víctima normalmente realiza negocios; sin embargo, el correo electrónico solicita que se envíe dinero a una nueva cuenta o que se modifiquen las prácticas de pago estándar. Por ejemplo, durante esta pandemia, los estafadores de BEC se han hecho pasar por vendedores y han solicitado pagos fuera del curso normal de los negocios debido a COVID-19. El FBI ha aconsejado al público que esté atento a las siguientes situaciones:

- El uso de cambios urgentes y de última hora en las instrucciones de transferencia o en la información de la cuenta del destinatario;

- Cambios de último minuto en plataformas de comunicación establecidas o direcciones de cuentas de correo electrónico;

- Comunicaciones solo por correo electrónico y negativa a comunicarse por teléfono;

- Solicitudes de pago avanzado de servicios cuando no se requerían previamente; Y,

- Solicitudes de los empleados para cambiar la información de depósito directo.

Consejos para su protección y la de su organización

Consejos para el teletrabajo:

Do (Haga, actúe positivamente):

- Seleccione proveedores de software de teletrabajo confiables y de buena reputación; Realizar una debida diligencia adicional al seleccionar proveedores de origen extranjero.

- Restrinja el acceso a reuniones remotas, llamadas de conferencia o aulas virtuales, incluido el uso de contraseñas si es posible.

- Tenga cuidado con las tácticas de ingeniería social destinadas a revelar información confidencial. Utilice herramientas que bloqueen los correos electrónicos sospechosos de phishing o permitan a los usuarios informarlos y ponerlos en cuarentena.

- Tenga cuidado con los anuncios o correos electrónicos que pretenden ser de vendedores de software de teletrabajo.

- Siempre verifique la dirección web de los sitios web legítimos o escríbala manualmente en el navegador.

Don’t (NO, no haga):

- Comparta enlaces a reuniones remotas, llamadas de conferencia o aulas virtuales en sitios web abiertos o perfiles de redes sociales abiertos.

- Abra archivos adjuntos o haga clic en enlaces dentro de correos electrónicos de remitentes que no reconoce.

- Habilite las funciones de acceso a escritorio remoto como el Protocolo de escritorio remoto (RDP) o la Computación de red virtual (VNC) a menos que sea absolutamente necesario.

Consejos de tecnología educativa (edtech):

El FBI reconoce que todos los establecimientos escolares se están ajustando a estas demandas, pero alienta a los padres y a las familias a:

Do (Haga, actúe positivamente):

- Monitoree de cerca el uso de edtech y servicios en línea por parte de los niños.

- Investigue los acuerdos de usuario del servicio edtech sobre notificaciones de violación de datos, comercialización y / o venta de datos de usuarios, prácticas de retención de datos y si los usuarios y / o padres pueden optar por eliminar los datos de los estudiantes por solicitud.

- Realice búsquedas periódicas en Internet de la información de los niños para controlar la exposición y la difusión de su información en Internet.

- Considere el monitoreo de crédito o robo de identidad para verificar cualquier uso fraudulento de la identidad de su hijo.

- Investigue la coalición de padres y las organizaciones de intercambio de información disponibles en línea para aquellos que buscan apoyo y recursos adicionales.

- Investigue las infracciones cibernéticas relacionadas con la escuela, edtech y otros proveedores relacionados, que pueden informar a las familias sobre los datos de los estudiantes y las vulnerabilidades de seguridad.

Don’t (NO, no haga):

Proporcione información exacta sobre los niños cuando cree perfiles de usuario (por ejemplo, use iniciales en lugar de nombres completos, evite usar fechas exactas de nacimiento, evite incluir fotos, etc.)

Consejos BEC:

Do (Haga, actúe positivamente):

- Verifique los cambios de último minuto en las instrucciones del wiring o la información de la cuenta del destinatario.

- Verifique la información del proveedor a través de la información de contacto del destinatario en el archivo; no se comunique con el proveedor a través del número proporcionado en el correo electrónico.

- Verifique la dirección de correo electrónico utilizada para enviar correos electrónicos, especialmente cuando utilice un dispositivo móvil o de mano, asegurándose de que la dirección de correo electrónico del remitente parece coincidir con la persona de quien proviene.

- Si descubre que es víctima de un incidente fraudulento, comuníquese de inmediato con su institución financiera para solicitar un retiro de fondos y comuníquese con su empleador para informar irregularidades en los depósitos de la planilla. Tan pronto como sea posible, presente una queja ante las autoridades judiciales correspondientes.

Consejos sobre vulnerabilidad y el delito cibernético:

Los siguientes consejos pueden ayudar a proteger a las personas y las empresas de ser víctimas de los cibercriminales:

Do (Haga, actúe positivamente):

- Verifique la dirección y legitimidad de los sitios web y escríbalos manualmente en su navegador.

- Cambie las contraseñas para enrutadores y dispositivos inteligentes de la configuración predeterminada a contraseñas únicas (el clásico admin12345).

- Verifique los nombres de dominio mal escritos dentro de un enlace (por ejemplo, confirme que las direcciones de los sitios web del gobierno terminen en .gov o .gob).

- Informe a su empleador sobre actividades sospechosas en las computadoras del trabajo.

- Utilice la autenticación multifactor (MFA) al acceder a sitios, recursos y archivos de la organización.

- Practique una buena seguridad cibernética cuando acceda a redes Wi-Fi, incluido el uso de contraseñas seguras y protocolos de acceso protegido Wi-Fi (WPA) o WPA2.

- Asegúrese de que las computadoras de escritorio, portátiles y dispositivos móviles tengan instalado un software antivirus y se apliquen actualizaciones de seguridad de rutina; esto incluye la actualización periódica de los navegadores web, los complementos del navegador y los lectores de documentos.

Don’t (NO, no haga):

- Abra archivos adjuntos o haga clic en enlaces en correos electrónicos recibidos de remitentes que no reconoce.

- Proporcione nombres de usuario, contraseñas, fechas de nacimiento, números de seguro social, datos financieros u otra información personal en respuesta a un correo electrónico o una llamada telefónica.

- Use puntos de acceso públicos o no seguros de Wi-Fi para acceder a información confidencial.

- Use la misma contraseña para varias cuentas.

Este post ha sido redactado con base a información suministrada por el FBI de los Estados Unidos, para que Usted y su organización sepan cómo estar y permanecer protegidos. Por ello es tan importante contar con hackers éticos que constantemente le pongan a prueba la vulnerabilidad de sus sistemas; de otra forma, posiblemente pudiera terminar en manos de ciber delincuentes, con pocos finales felices para su organización. Asista a nuestro webinar, sin cargo, a cargo de los mejores hackers éticos del mundo. Puede registrarse aquí.

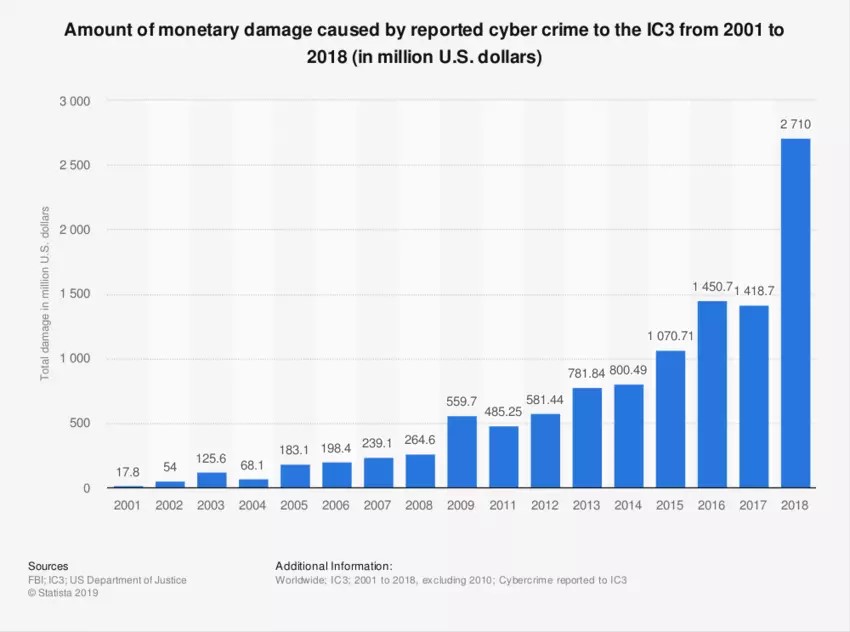

Incluso antes de la pandemia, el cibercrimen se había convertido en una amenaza creciente. Imagen: Statista

Incluso antes de la pandemia, el cibercrimen se había convertido en una amenaza creciente. Imagen: Statista