Cuando ni siquiera hemos dejado atrás la pandemia de covid-19, otro virus, el de la viruela del simio, irrumpe con fuerza en el contexto mundial.

La viruela del simio es una enfermedad viral rara endémica en algunos países africanos. Sin embargo, en pocos días, decenas de casos de viruela del simio han sido confirmados en, al menos, 12 países no africanos. El primero apareció en el Reino Unido y fue notificado el 7 de mayo. El paciente había realizado un viaje reciente a Nigeria, donde se cree que contrajo el virus antes de viajar a Reino Unido.

La detección del virus en multitud de pacientes y en poblaciones separadas por todo el mundo en pocos días ha provocado una lógica alerta científica, sanitaria, administrativa y social. Los casos notificados hasta el momento no tienen vínculos de viaje establecidos a áreas endémicas, pero es posible que algún evento multitudinario reciente haya actuado como foco amplificador.

Las investigaciones epidemiológicas están en curso. A medida que aumenta la vigilancia en países no endémicos es muy probable que sean identificados y confirmados más casos de viruela del mono.

Sin duda, la situación apunta a que estamos al principio de una posible epidemia y que es importante crear conciencia social, brindar orientación técnica, afianzar y apoyar a los sistemas de vigilancia y diagnóstico, prevenir el desarrollo del brote, proteger a los agentes sanitarios e informar sobre las características de la enfermedad.

Es necesario mantener la alerta y ser precavidos. Pero por suerte, no todo son malas noticias. Este nuevo brote infeccioso tiene varias buenas. He aquí algunas de ellas.

1. Es un virus conocido.

No estamos ante un nuevo agente patógeno desconocido. El virus fue descubierto en 1958, cuando ocurrieron dos brotes de una enfermedad similar a la viruela en colonias de monos mantenidos para labores de investigación. El primer caso humano de viruela del simio fue notificado en agosto de 1970 en la República Democrática del Congo. Desde entonces, el virus ha sido estudiado y se ha realizado un seguimiento de los casos y brotes que ha originado.

2. Es un virus relativamente estable.

El virus de la viruela del simio es un virus de ADN relativamente grande que muta a menor velocidad que virus de ARN como los coronavirus o los influenzavirus. Los virus de ADN tienen mejores sistemas para detectar y reparar mutaciones que los virus de ARN, lo que significa que es poco probable que el virus de la viruela símica haya mutado repentinamente o que lo haga con una tasa elevada como para alcanzar una excelente transmisión humana o manifestar una variabilidad alta.

Esta situación provoca que, una vez superada la enfermedad, el individuo adquiera inmunidad a largo plazo contra el virus. Hasta la fecha se han caracterizado dos clados genéticos del virus de la viruela del mono, el clado de África Occidental y el clado de África Central. Ambos están separados geográficamente y tienen diferencias epidemiológicas y clínicas definidas. La secuencia de ADN muestra que el virus causante del brote actual es del tipo leve que circula por África Occidental y que está estrechamente relacionado con los virus de la viruela del simio detectados en el Reino Unido, Singapur e Israel en 2018 y 2019.

3. Parte de la población mundial ya tiene cierto grado de inmunidad.

El virus de la viruela del mono, el virus de la viruela humana y el virus vaccinia son ortopoxvirus estrechamente relacionados. La exitosa campaña de vacunación contra la viruela humana acarreó que la enfermedad fuera declarada erradicada en 1980. Los datos históricos apuntan a que la vacuna contra la viruela humana protege en torno a un 85 % contra la viruela del simio, por lo que las personas que fueron vacunas de viruela, que son gran parte de las que superan los 45 años, son menos vulnerables al virus.

4. Conocemos cómo se transmite la enfermedad.

La transmisión zoonótica de animal a humano puede ocurrir por contacto directo con la sangre, fluidos corporales, mucosas o lesiones cutáneas de animales infectados. Comer carne cruda o mal cocida de animales infectados es un factor de riesgo. La transmisión de animal a humano también puede ocurrir por mordedura o arañazo.

La transmisión de persona a persona puede ocurrir por contacto cercano con gotitas de partículas y secreciones respiratorias, lesiones en la piel de una persona infectada u objetos recientemente contaminados. La transmisión también puede ocurrir a través de la placenta de la madre al feto o durante el contacto cercano durante y después del nacimiento. El virus ingresa al cuerpo a través de heridas en la piel, (aunque sean inapreciables), el tracto respiratorio o las membranas mucosas.

Conocer las rutas de transmisión permite establecer medidas de prevención eficaces.

5. La transmisión entre humanos es considerada moderada y poco eficiente.

Es la primera vez que se informa de cadenas de transmisión de la enfermedad en Europa sin vínculos epidemiológicos conocidos con África Occidental o Central. Los canales de transmisión más probables de la enfermedad son a través de gotitas y/o contacto con lesiones infectadas.

La mayoría de los casos aparecidos en Europa han sido en hombres jóvenes, muchos de los cuales se autoidentifican como hombres que tienen sexo con hombres. La transmisión entre parejas sexuales aumenta debido al contacto íntimo durante las relaciones sexuales con lesiones cutáneas infecciosas, pero la probabilidad de transmisión entre individuos sin contacto cercano se considera baja.

6. La manifestación clínica de la viruela del simio suele ser leve.

La viruela del mono suele ser una enfermedad autolimitada con síntomas que duran de 2 a 4 semanas. Históricamente, la tasa de letalidad de la viruela del simio en el contexto africano ha oscilado entre el 0 y 11 % en la población general, y ha sido mayor entre los niños pequeños.

El clado de África Occidental, el tipo visto hasta ahora en Europa, tiene una tasa de letalidad de alrededor del 3,6 % (estimada a partir de estudios realizados en países africanos). La mortalidad es mayor en niños, adultos jóvenes y personas inmunodeprimidas. Pueden ocurrir casos severos, pero la mayoría de las personas se recuperan de la enfermedad en pocas semanas.

7. Los síntomas de la enfermedad son característicos y evidentes.

El virus es fácil de rastrear porque, a diferencia del SARS-CoV-2, que puede propagarse de forma asintomática, la viruela símica no suele pasar desapercibida. En gran medida por las lesiones cutáneas que provoca.

Además, la sintomatología de la viruela del simio (fiebre, dolor de cabeza intenso, inflamación de los ganglios linfáticos, dolor de espalda, dolores musculares y decaimiento) facilita el diagnóstico de la enfermedad y la detección de personas infectadas.

Del primer al tercer día de aparecer la fiebre surge una erupción cutánea característica. La erupción afecta a la cara (en el 95% de los casos), y las palmas de las manos y las plantas de los pies (en el 75% de los casos). También se ven afectadas las mucosas orales, los genitales y las conjuntivas, así como la córnea.

La erupción evoluciona secuencialmente de máculas (lesiones con una base plana) a pápulas (ligeramente elevadas), vesículas (llenas de líquido claro), pústulas (llenas de líquido amarillento) y costras que se secan y se caen. El número de lesiones puede variar de unas pocas a varios miles.

8. Existen métodos de detección rápidos y eficaces.

En numerosos laboratorios de Europa, América y África está bien establecida la detección del ADN del virus de la viruela del simio, mediante la reacción en cadena de la polimerasa en tiempo real, a partir de lesiones cutáneas sospechosas. Las costras, los hisopos y el líquido de la lesión aspirado son preferibles a las muestras de sangre.

Los protocolos recientes de PCR en tiempo real pueden discriminar no solo el virus de la viruela del simio de otros orthopoxvirus, sino también los dos clados descritos.

9. Tenemos vacunas efectivas.

Las vacunas originales de la viruela humana (primera generación) ya no están disponibles en el mundo, pero han sido desarrolladas nuevas vacunas de segunda y tercera generación basadas en el virus vaccinia. Estas vacunas presentan actividad frente a la viruela humana y a la viruela del mono.

Las vacunas ACAM2000 y Aventis Pasteur Smallpox Vaccine (APSV) están basadas en virus vaccinia atenuado con capacidad de replicación y son administradas mediante la técnica de punción múltiple. La vacuna Jynneos, nombrada cómo Imvanex en la Unión Europea e Imvamune en Canáda, es una vacuna de tercera generación que contiene un virus vaccinia Ankara modificado (MVA-BN) incapaz de replicarse en el cuerpo humano pero capaz de provocar una potente respuesta inmunitaria frente a la viruela humana y a la viruela del simio.

Jynneos es la única vacuna contra la viruela del simio y la viruela no replicante aprobada por la FDA para uso no militar.

10. Hay tratamientos antivirales efectivos.

El Cidofovir y el Brincidofovir tienen actividad comprobada contra poxvirus en estudios in vitro y en animales. El Brincidofovir es un potente inhibidor de la ADN-polimerasa de gran variedad de virus de ADN bicatenario como es el caso del virus de la viruela del simio.

También el Tecovirimat (ST-246) es eficaz en el tratamiento de enfermedades inducidas por ortopoxvirus y los ensayos clínicos en humanos indican que el medicamento es seguro y tolerable con solo algunos efectos secundarios menores. El Tecovirimat está indicado para el tratamiento de la viruela bovina, la viruela del mono y la viruela humana en adultos y niños con un peso corporal de 13 kg como mínimo.

A pesar de las buenas noticias, debemos ser prudentes y mantenernos alerta porque todavía existen preguntas sin respuestas. Algunas están relacionadas con la posibilidad de que el aumento repentino en los casos sea debido a una mutación que permita que este virus de la viruela del simio se transmita más fácilmente que los del pasado, de que el virus haya podido propagarse en silencio y de que cada uno de los brotes se remonte a un único origen o a varios simultáneos.

Aún así, cabe esperar que el brote actual no requiera estrategias de contención más allá que la que implica la vacunación en anillo.![]()

Raúl Rivas González, Catedrático de Microbiología, Universidad de Salamanca

Este artículo fue publicado originalmente en The Conversation. Lea el original.

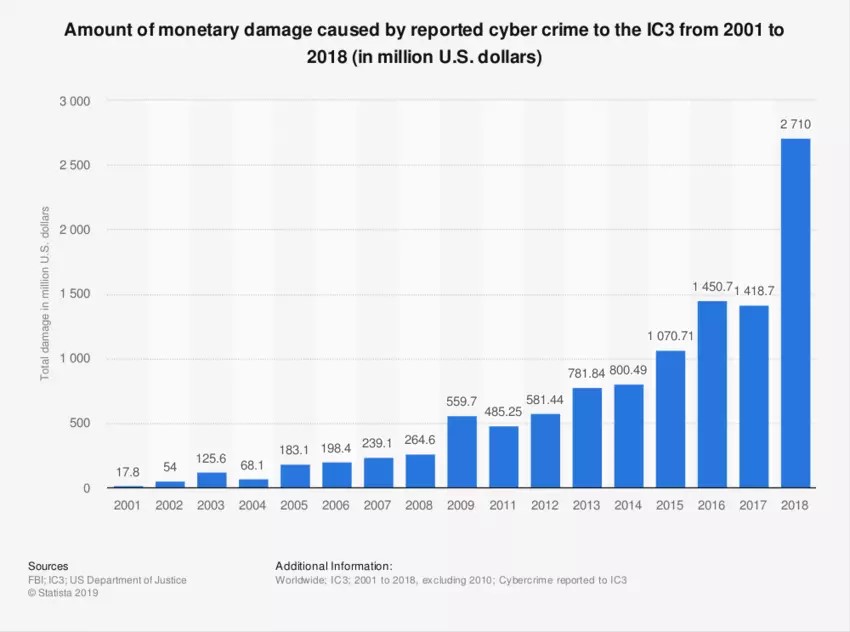

Incluso antes de la pandemia, el cibercrimen se había convertido en una amenaza creciente. Imagen: Statista

Incluso antes de la pandemia, el cibercrimen se había convertido en una amenaza creciente. Imagen: Statista