Abordo en este análisis reflexiones sobre las posibles implicaciones y retos del desarrollo y acceso generalizado a la inteligencia artificial de textos, en...

Tag - ciberseguridad

La primera vez que se tenga constancia del uso o la invención de una contraseña es en el año 1961. Ese año, los científicos del MIT tuvieron que inventar un...

El FBI, junto con la Agencia de Ciberseguridad y Seguridad de la Infraestructura (CISA), la Agencia de Seguridad Nacional (NSA), así como las autoridades de...

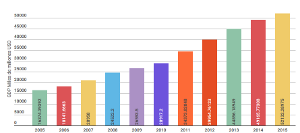

El aumento de los ciberataques de ransomware durante la primera mitad de 2021 aumentó 10,7 veces a nivel mundial, por encima de los niveles establecidos hace...

Una nueva campaña de fraude a gran escala se ha centrado en la aplicación de mensajería Facebook Messenger y, haciéndose pasar por una versión actualizada, ha...

La actual pandemia ha impulsado a las empresas a repensar sus necesidades de transformación digital, implementación tecnológica y la adaptación de sus procesos...

La semana pasada comentábamos cómo Apple, así como otras compañías tecnológicas, enfrentaban investigaciones antimonopolio tanto en Estados Unidos como en la...

La relevancia del Responsable de la Seguridad de la Información (CISO por sus siglas en inglés de Chief Information Security Officer). El Foro Económico...

¿Quién ganará esta batalla? ¿el que lucha día a día en la Protección o el que estará al acecho intentando día a día tratando de Violar la seguridad para tener...

Panamá entra en la lista de los países que han entendido la importancia de proteger los datos personales. Por esta razón en la Gaceta Oficial del viernes 29 de...