El propósito del siguiente documento es explicar , en base a nuestros 14 años de experiencia en el campo de la piratería ética (cientos de pruebas de penetración y auditorías de seguridad realizadas para muchos de nuestros clientes ), cómo elegir una prueba de penetración o auditoría de seguridad adecuada para satisfacer sus expectativas. Cómo hacerlo de la manera más profesional y al mejor precio. El documento está dividido en tres partes, que se irán publicando gradualmente en nuestro blog. Primera parte:

¿Qué prueba de penetración o auditoría de seguridad necesito o necesita mi organización?

Si es una empresa pequeña sin su propia infraestructura interna, probablemente le interese una prueba de penetración de su sitio web o su aplicación web. Si tiene un sitio web pequeño o mediano sin una funcionalidad dinámica compleja, nuestra prueba de penetración estándar más popular será suficiente . Su objetivo es detectar tantas vulnerabilidades críticas o graves como sea posible durante un tiempo fijo (3 días). Esta es una simulación de «caja negra» de un ataque de piratería informática real, donde un atacante potencial tiene un tiempo fijo de tres días para piratear su aplicación. Entonces, que se responde a la pregunta: ¿qué puede descubrir y explotar un hacker profesional durante ese tiempo?

Desafortunadamente, tres días no suelen ser suficientes para detectar la mayoría de las vulnerabilidades, especialmente en aplicaciones más complejas. Una auditoría de seguridad detallada , que realizamos de acuerdo con el manual de pruebas de seguridad de OWASP (actualmente en la versión 4.2 ), es adecuada para esto . Esta es la prueba web más detallada, que realizamos estrictamente de acuerdo con esta metodología abierta.

Si el cliente está interesado, también auditamos los códigos fuente de la aplicación. Debido a que el código fuente suele ser extenso, nos centramos específicamente en las piezas de código críticas para la seguridad: autenticación, autorización y administración de sesiones.

Durante una auditoría de seguridad detallada, revisamos y probamos todas las formas de la aplicación web para todos los tipos de ataques web conocidos. Por lo tanto, esta auditoría también es significativamente más laboriosa (necesitamos entre 2 y 4 semanas para realizar pruebas detalladas de una aplicación). Parte de esta prueba es también la creación (programación) de exploits, que son programas especializados que demuestran prácticamente el mal uso de vulnerabilidades críticas detectadas. Recomendamos una auditoría de seguridad detallada para todas las aplicaciones críticas para la seguridad que tengan datos personales o financieros confidenciales o que permitan transferencias financieras. Por tanto, esta prueba es adecuada para el sector financiero, empresas medianas o grandes. Le recomendamos que lo haga antes de implementar cualquier aplicación desarrollada recientemente en el entorno de producción.

Pruebas de aplicaciones móviles

Tener una aplicación móvil agradable y funcional al mismo tiempo es ahora una necesidad y un estándar para un gran número de empresas. Las aplicaciones móviles para Android o iPhone pueden contener tipos de vulnerabilidades que no se encuentran en las aplicaciones web. Por lo tanto, le recomendamos que pruebe minuciosamente cada una de estas aplicaciones móviles antes de su lanzamiento oficial.

Como parte del servicio de auditoría de seguridad de aplicaciones móviles realizamos tanto pruebas de la parte del servidor de los servicios web (REST / SOAP) como de la parte del cliente (frontend) de la propia aplicación (descompilamos y desensamblamos aplicaciones de Android escritas en Java, las aplicaciones de iOS escritas en Objective C se invierten y desensamblan). Parte de las pruebas también es la supervisión activa y la intervención en la comunicación entre la propia aplicación móvil y su servidor (en esta comunicación modificamos tanto las solicitudes de la aplicación como las respuestas del servidor para identificar vulnerabilidades). Usamos varios de los llamados Herramientas de «inyección de fallos». Podemos eludir varias protecciones de seguridad que protegen la aplicación (por ejemplo, fijación de SSL, detección de root / jailbreak, ofuscación de código, etc.). La prueba de una aplicación móvil en una plataforma tarda entre 1 y 3 semanas.

Pruebas de penetración externa

Si ya es una empresa más grande, probablemente ya tenga su propia infraestructura de red (red corporativa externa e interna), que debe mantenerse y protegerse. Nuestra prueba de penetración externa le ayudará con eso. Se puede implementar en un formulario completo de «caja negra», donde usted como cliente no nos proporciona ninguna información sobre su infraestructura de red. En la fase denominada «recopilación de información», intentaremos obtener esta información necesaria de registros o bases de datos disponibles públicamente. Nuestro objetivo es identificar sus posibles rangos de IP de red o direcciones IP. Esta fase es pasiva, lo que significa que no «tocamos» sus servidores o elementos de red, solo recopilamos la información disponible sobre su infraestructura. Posteriormente, cuando obtengamos una lista de sus posibles direcciones IP o rangos de IP, nos pondremos en contacto con usted y le pediremos que confirme explícitamente que estas son realmente sus direcciones IP reales. Es ilegal continuar probando activamente direcciones IP que no le pertenecen.

La segunda alternativa, aproximadamente un día más rápida, es enviarnos sus rangos de IP o listas de direcciones IP que desea probar. Posteriormente, podemos embarcarnos en pruebas de penetración. La prueba de penetración externa dura del orden de unos pocos días a semanas (dependiendo del tamaño de la infraestructura probada).

Pruebas de penetración interna

Hasta el 60% de todos los incidentes de seguridad supuestamente provienen de empleados internos de la red interna. Por lo tanto, es importante prestar atención a la seguridad de la infraestructura de red interna. Ofrecemos una prueba de penetración de intranet para probarlo. Esto puede hacerse desde el punto de vista de un atacante anónimo aleatorio (una persona que vino a la empresa para una entrevista y conectó una computadora portátil en una sala de reuniones) o desde el punto de vista de un empleado habitual (por ejemplo, una secretaria que tiene acceso al servidor de dominio de la empresa). Por lo general, el acceso anónimo a la red interna es suficiente para que podamos eludir protecciones como la seguridad MAC, 802.1x u otras protecciones en la capa de línea. Con ataques como el envenenamiento de ARP y pretendiendo ser un enrutador de red «oficial», podemos ganar relativamente rápido los privilegios de otros usuarios internos (por lo que a menudo ni siquiera necesitamos una cuenta de secretaria oficial al final). A menos que se especifique lo contrario, el objetivo principal de la prueba de penetración interna es comprometer el servidor de dominio maestro (AD) y el enrutador de red maestro, que enruta todo el tráfico de red de su empresa a Internet. Esto significa de facto que hemos podido obtener un control total sobre su red interna. En el pasado, realizábamos la mayoría de las pruebas de penetración internas «in situ», es decir, físicamente en el cliente. En el actual período de pandemia, prácticamente hemos «cambiado» por completo a las pruebas remotas a través de una conexión VPN creada por el cliente. Si podemos encontrar corporaciones que tienen muchas sucursales en todo el mundo con redes internas separadas, entonces necesitamos una conexión VPN a cada ubicación para probarlas por completo.

Auditoría de seguridad local

Al «roaming» en la red interna; a menudo encontramos un servidor clave o crítico desde el punto de vista del cliente, lo que requiere pruebas detalladas desde el punto de vista de un usuario privilegiado y sin privilegios. En este caso, lanzaremos una auditoría de seguridad local , cuyo objetivo es detectar todas las posibles vulnerabilidades en el sistema local y las aplicaciones instaladas. Y luego ayudar con su seguridad adicional (el llamado endurecimiento). Durante esta auditoría del sistema, por ejemplo, verificamos todas las formas posibles de escalada no autorizada de usuarios sin privilegios a usuarios privilegiados (administrador / root).

Ingeniería social

Todas las pruebas anteriores fueron para encontrar vulnerabilidades que permitan ataques a la tecnología. Desafortunadamente, a menudo sucede que a pesar de que se utilizan tecnologías (sistemas, aplicaciones) de alta seguridad, la organización se convierte en víctima de un ataque de piratas informáticos. En este caso estamos hablando de los llamados Ataques de ingeniería social, donde el objeto del ataque no es la tecnología sino las personas mismas. En ingeniería social, el atacante utiliza cualidades humanas típicas como el altruismo, la confianza, la necesidad de ayudar, pero también el egoísmo o el miedo a la autoridad.

La ingeniería social que realizamos consta de tres partes:

La primera parte es el phishing dirigido a Internet (el llamado spear-phishing), donde generalmente tratamos de manipular a sus empleados por correo electrónico o comunicación instantánea. Esto es para proporcionarnos información confidencial seleccionada o para permitirnos realizar operaciones no autorizadas.

La segunda parte se lleva a cabo por teléfono o mensajes SMS, donde utilizamos los métodos de suplantación de identidad (suplantación de identidad) o suplantación de identidad de llamadas (llamamos a la víctima desde números falsos previamente conocidos, en quienes confía).

La tercera fase representa la infiltración física real en el edificio del cliente. Para esto, generalmente necesitamos los llamados «Carta Salir de la Cárcel», documento firmado por la dirección de la empresa, que indica que se trata solo de una prueba para evitar un posible enfrentamiento físico.

Cada cliente es diferente y requiere diferentes escenarios de ingeniería social. Algunos empleados de los clientes tienen una mayor conciencia de seguridad y, por lo tanto, son inmunes a los ataques triviales de ingeniería social (como correos electrónicos de phishing o llaves USB derramadas con malware). Por lo tanto, desarrollamos escenarios más sofisticados, que luego probamos a su vez.

La ingeniería social bien implementada suele tener mucho éxito. Incluso hoy en día, podemos ver qué tan bien los estafadores que se hacen pasar por empleados de Microsoft lo llaman por teléfono e intentan obtener acceso a su computadora e información personal confidencial.

Pruebas especializadas

Si Usted es un cliente que está interesado en pruebas específicas de una tecnología o plataforma en particular, háganoslo saber. Contamos con expertos y experiencia con la seguridad de las siguientes tecnologías:

Auditoría de seguridad de contratos inteligentes : si necesita probar aplicaciones descentralizadas en Solidity sobre Ethereum (u otra) blockchain que habilita contratos inteligentes. Hemos abordado el tema de las vulnerabilidades en los contratos inteligentes en otro artículo más extenso .

Auditoría de seguridad de sistemas SAP : para probar la seguridad de sus sistemas y aplicaciones SAP. Como SAP es un sistema robusto muy complejo, tenemos una tasa de éxito muy alta de su compromiso.

Auditoría de seguridad de tarjetas inteligentes : en el pasado demostramos la ruptura de las tarjetas inteligentes más extendidas en el mundo (Mifare Classic) y también fuimos los primeros en publicar una herramienta de código abierto para romperlas ( mfoc , disponible por ejemplo en la distribución de hackers Kali). Hemos utilizado repetidamente esta experiencia para auditar varias tecnologías de tarjetas inteligentes inalámbricas (que cumplen con las normas ISO 15693 e ISO / IEC 14443 ).

Auditoría de seguridad de redes inalámbricas (WiFi) : los puntos de acceso wifi falsificados (los llamados «AP no autorizados») pueden ser una forma no deseada de filtrar información confidencial de su red interna. Del mismo modo, una red wifi interna insuficientemente segura significa que un atacante lo pone en peligro a usted, a sus empleados o clientes. Todo esto puede ser detectado mediante una auditoría de seguridad de redes inalámbricas (WiFi), que estamos encantados de realizar físicamente en sus instalaciones.

Auditoría de seguridad SCADA e IoT : si fabrica su propio hardware o si es una empresa con una infraestructura industrial crítica, puede utilizar nuestras auditorías de seguridad SCADA e IoT especializadas, que pueden detectar vulnerabilidades en su hardware o infraestructura industrial. Estas vulnerabilidades a menudo pueden tener consecuencias fatales en caso de abuso, por ejemplo, falla de una línea de producción, generador, mal funcionamiento del marcapasos cardiovascular, etc.

En nuestra empresa tenemos experiencia en probar la seguridad de teléfonos VoIP propietarios, enrutadores WiFi, unidades a bordo para automóviles, estaciones BTS móviles o infraestructura industrial.

En tiempos de pandemia y trabajo remoto, cuidar su fuente de producción es vital. Estamos aquí para ayudarlos. Si desea planificar una cita en un entorno seguro, puede contactarnos al 302-2862 o al celular +507 6229-2530 (vía Signal) para conversar sobre sus inquietudes y necesidades.

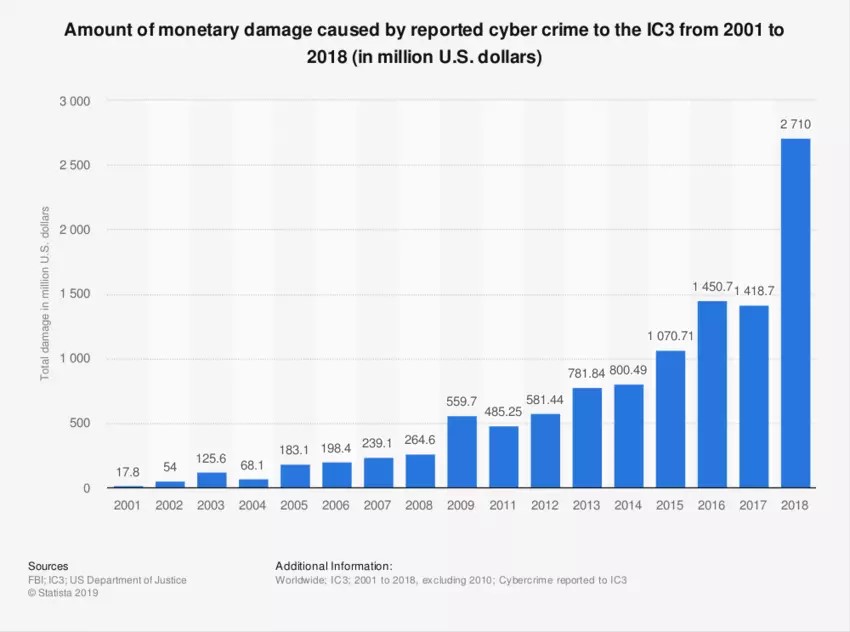

Incluso antes de la pandemia, el cibercrimen se había convertido en una amenaza creciente. Imagen: Statista

Incluso antes de la pandemia, el cibercrimen se había convertido en una amenaza creciente. Imagen: Statista