Un estudio de la Reserva Federal (FED) reveló que los estadounidenses más adinerados son los más propensos a usar criptomonedas. La mayoría las aprovecha como herramientas de inversión, no de pago. También revela que la adopción de Bitcoin va en aumento, al igual que en Europa.

- 12% de estadounidenses tienen criptomonedas

- 46% de los usuarios tienen ingresos de más de USD $100k anuales

- 11% afirma usar criptomonedas como inversión, solo el 2% para hacer compras o pagos

- El 1% usó criptomonedas para enviar a amigos o amistades

- El número de personas en los Estados Unidos que utiliza criptomonedas ha ido en aumento y la mayoría son parte de la población desbancarizada, sugiere una encuesta reciente.

La Reserva Federal de los EE. UU. (FED), el banco central de la nación americana, publicó este lunes su informe anual que examina la vida financiera de los estadounidenses y que por primera vez incluyó las criptomonedas. Se trata del reporte «Bienestar económico de los hogares de EE. UU. en 2021», basado en los resultados de una encuesta que se distribuyó entre 11.000 personas durante octubre y noviembre del año pasado.

El estudio anual evalúa una serie de factores que buscan medir la salud económica de los consumidores, incluyendo preguntas sobre los ingresos, tipos de trabajo, impuestos, créditos bancarios y otros datos relacionados al gasto y las circunstancias financieras de los ciudadanos. La encuesta por primera vez incluyó preguntas sobre la propiedad y la adopción de criptomonedas.

12% de estadounidenses tienen criptomonedas

Los datos recopilados por la FED revelaron que, para 2021, el 12% de la población adulta en los EE. UU. tenía o utilizaba monedas digitales como Bitcoin. En general, el estudio sugiere que la mayoría de los usuarios de criptomonedas no tienen tanto interés por su utilización como mecanismo de pago; en cambio, acuden a la nueva clase de activos como un instrumento de inversión.

De este grupo, el 11% afirmó que utilizaba las criptomonedas como una forma de inversión, mientras que el «2% de los adultos dijo que había utilizado criptodivisas para comprar algo o hacer un pago en los 12 meses anteriores, y el 1% las utilizó para enviar dinero a amigos o familiares», indicó el informe.

Asimismo, la investigación también halló que los usuarios que acudieron a las criptomonedas tenían el doble de probabilidades de no estar bancarizadas que las personas que no las usaban en absoluto.

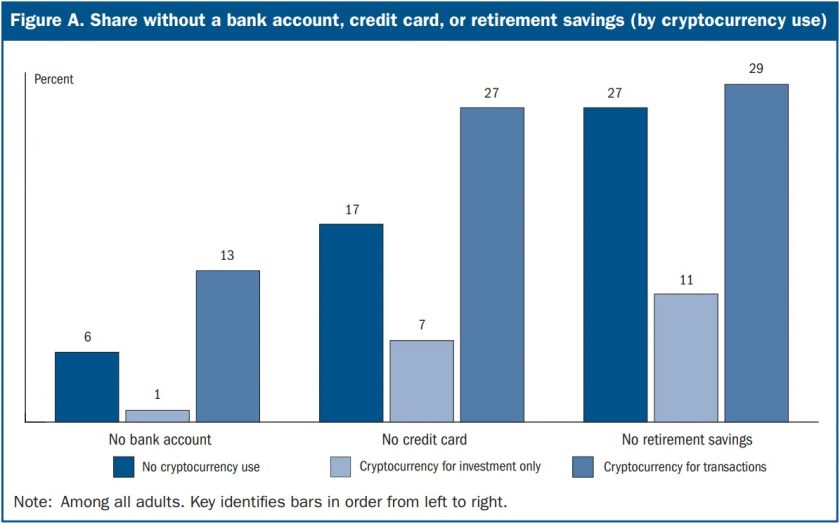

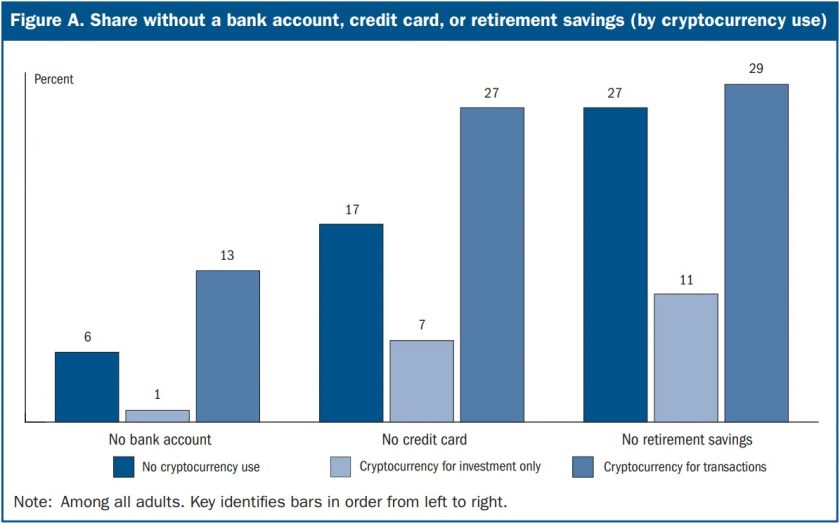

El uso de criptodivisas como inversión fue mucho más común que el uso para transacciones o compras. Sin embargo, aunque el uso transaccional de las criptodivisas fue bajo, los que utilizaban las criptodivisas para comprar en lugar de como inversión carecían con frecuencia de cuentas bancarias y de tarjetas de crédito tradicionales.

La adopción se ve entre los más ricos

En este sentido, la autoridad monetaria norteamericana encontró que el estatus socioeconómico de la población también era un factor en la tendencia de adopción de activos digitales. Como tal, es más probable que los adultos con ingresos más bajos acudan a las criptomonedas para fines transaccionales, mientras que los que tienen ingresos más altos las usen como inversión, según reveló el estudio.

“El 46% de los que utilizaban criptodivisas sólo para invertir tenían unos ingresos de USD $100.000 o más, mientras que el 29% tenía unos ingresos inferiores a 50.000 dólares», señaló el informe. “Además, el 99% de los que invertían en criptodivisas, pero no las utilizaban para transacciones, tenían una cuenta bancaria, y el 89% de los inversores en criptodivisas no jubilados tenían al menos algunos ahorros para la jubilación». Más adelante, el estudio aborda aún más esta brecha:

El trece por ciento de los que usaron criptodivisas para transacciones carecen de cuenta bancaria, comparado con el 6 por ciento de los adultos que no usaron criptodivisas. Del mismo modo, el 27% de los usuarios de criptodivisas para transacciones no tienen tarjeta de crédito, superando el 17% de los usuarios que no tienen tarjeta de crédito.

Adopción de criptomonedas entre las poblaciones no bancarizada, sin tarjetas de crédito y sin ahorros para la jubilación, en ese orden. Azul oscuro para los que no usan criptoactivos, azul medio para quienes la usan para transacciones, el tono más claro representa a los que la usan como inversión. Fuente: Informe de la FED

Los resultados de la encuesta sugieren, en última instancia, que los estadounidenses más adinerados son los que están ingresando rápidamente al criptoespacio. El grupo con “ingresos desproporcionadamente altos“, como destacó la FED, y que está invirtiendo en criptomonedas, es parte de la población bancarizada, que goza, en su mayoría, de ahorros para la jubilación.

A la FED le interesa saber de Bitcoin

Como señala The Block, la investigación se realizó antes del aumento de la variante Ómicron en 2021. La Reserva Federal reconoció que éste y otros cambios en el panorama económico podrían haber afectado el resultado del estudio si la investigación se hubiera realizado más tarde.

Aún así, el informe indicó que el bienestar financiero autoinformado estaba en su nivel más alto desde que comenzó la encuesta en 2013. La incorporación de criptomonedas en este estudio es la última señal del creciente interés del banco central de los EE. UU. por comprender la criptoeconomía en crecimiento.

En la Eurozona, la adopción es del 10 %.

Curiosamente, una publicación del Banco Central Europeo (BCE), aparece un día después de que la Reserva Federal de Estados Unidos difundiera su informe anual, que examina los movimientos financieros de los ciudadanos de ese país. El BCE indicó que uno de cada diez hogares en la zona euro había comprado criptoactivos como Bitcoin. La publicación ofrece los resultados recientes de la Encuesta de Expectativas del Consumidor (CES) del BCE para seis grandes países de la zona del euro, que reveló que hasta el 10% de los hogares pueden poseer criptoactivos. Los países encuestados fueron: España, Bélgica, Francia, Alemania, Italia y Países Bajos.

Según el documento del BCE, la demanda de cripto, tanto de particulares como de inversores institucionales en Europa también ha aumentado. Refiere a un estudio hecho por Fidelity Digital Asset que reveló que 56 % de los inversores institucionales europeos encuestados tienen cierto nivel de exposición a los activos digitales (frente al 45 % en 2020) y su intención de invertir también tiende al alza. “Una razón podría ser que las medidas tomadas por las autoridades públicas pueden haber sido interpretadas como una aprobación de los criptoactivos, aunque estos últimos siguen sin estar regulados en gran medida”, dice el informe del BCE.

El informe se detiene en explicar la situación de los inversores minoristas en Europa “que representan una parte importante de la base de inversores de criptoactivos”.

Dice que la mayoría de los propietarios de criptoactivos informaron tener menos de EUR €5.000 (USD $5.355) en criptoactivos, con un mayor predominio de inversiones más pequeñas (por debajo de 1.000 euros) en este grupo.

Específicamente, el 37 % de los encuestados informó tener criptomonedas por valor de hasta EUR €999 (1.065 dólares), mientras que el 29 % tenía entre EUR €1.000 y EUR €4.999 y el 13 % tenía entre EUR €5.000 y EUR €9.999.

En el otro extremo del espectro, alrededor del 6 % de los propietarios de criptoactivos confirmaron que tenían más de EUR €30.000 (alrededor de USD $32.000) en criptoactivos.

“Al observar los quintiles de ingresos de los encuestados, el patrón tiene en gran medida forma de U: cuanto mayor es el ingreso de un hogar, más probable es que tenga criptoactivos, y es más probable que los hogares de bajos ingresos tengan criptoactivos que los hogares de ingresos medios”.

Ambos informes indican que el bienestar financiero y relacionado a la adopción de criptomonedas está en su nivel más alto desde que comenzó la encuesta en 2013 en el caso de la FED.

Fuentes: FED, BCE, DiarioBitcoin, The Block